Продолжаем знакомить читателей, не доехавших в этом году до CSTB, с жемчужинами этого форума – докладами руководителей кабельных ассоциаций о том, что творится на рынке платного ТВ и что нам со всем этим делать. И сегодня – доклад, а скорее дорожная карта и инструкция по использованию критической инфраструктуры от Олега Грищенко, президента ассоциации "Ростелесеть".

О том, что эта тема серьезно недооценивается многими операторами, мы догадывались и так, но насколько все плохо поняли именно на форуме, когда Олег задал вопрос операторам в зале: кто уже подал сведения об объектах КИИ во ФСТЭК. В зале поднялось три руки, еще одна – на сцене…

Отлично! Я вижу, часть из них участники Ассоциации, и они, наверное, опирались, в том числе, на позицию Ассоциации. Инфраструктура – это один из вопросов, которым занимается наша ассоциация. Благодаря "Кабельщику" мы популяризировали этот вопрос, обратили внимание на эту тему, она очень сложная. На наш взгляд, она находится на некой начальной стадии проработки, и только практика, в итоге, покажет тот документооборот, на который оператору придется выйти.

Итак, начнем с азов: вообще, что такое КИИ, зачем оно?

Этот мировая тенденция, количество киберпреступлений существенно растет. При этом страдают как частные лица, так и компании, и это на сегодня очень мощный тренд. Если посмотреть, их доля от общего числа преступлений за последние семь лет выросла с двух до двадцати пяти процентов.

Все страны в последнее десятилетие очень серьезно озадачены этим вопросом, и, соответственно, задача формирования критической информационной структуры – это такая государственная задача. Если мы посмотрим на общее количество атак на различные сферы, то в тридцати семи процентах случаев целью атак были объекты кредитно-финансовой сферы, в тридцати пяти процентах случаев – органы государственной власти, семь процентов – оборонно-промышленный комплекс, семь процентов – сфера науки и образования, и три процента – это здравоохранение. То есть, государство решает вопрос защиты таких ключевых, важных сфер экономики, для того, чтобы они были защищены от новой угрозы, или, как минимум, повышался их уровень безопасности.

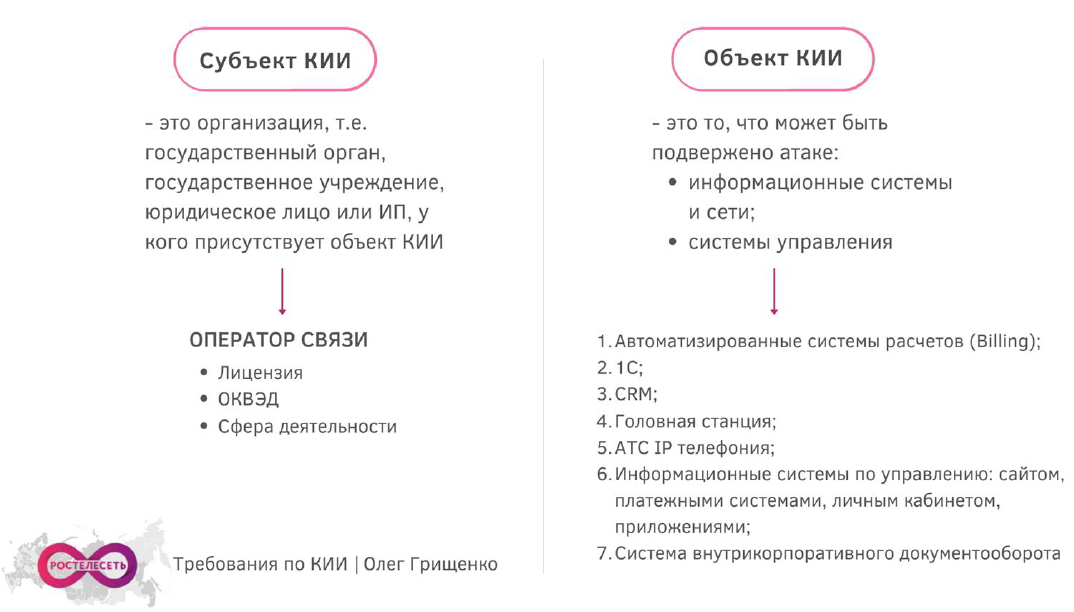

Начнем с азов. Если мы будем рассматривать оператора связи, то с точки зрения понятий, по факту обладания лицензией, по факту отнесения к тому или иному ОКВЭД, он автоматически определяется как субъект критической информационной инфраструктуры. Объектом критической информационной структуры является то, что может быть подвержено атаке. Соответственно, если мы будем рассматривать понятийность, тут два основных понятия: субъект – это оператор связи, объект – те вещи, которые у него находятся. То есть, у него может находиться в качестве таких простых и понятных вещей, например, билинг, 1С, СРМ-система, информационные системы по управлению каким-то ключевым оборудованием –телематическийузел, головные станции. Также это информационные системы, которые связаны с платежами в компании, с личным кабинетом, с какими-то приложениями, где присутствуют данные, присутствует взаимосвязь с финансовыми инструментами, и система внутрикорпоративного документооборота, которая может стать объектом для каких-то атак.

Есть три основных типа объектов: информационные системы, которые могут быть подвержены атаке, инфо-телекоммуникационные сети, с помощью которых происходит взаимосвязь объектов, и автоматизированные системы управления субъектов.

Те сферы, которые подпали под КИИ, их довольно много. Это и государственный сектор, госпредприятия, топливно-энергетический комплекс, энергетика, оборонно-промышленный комплекс, химическая, горно-добывающая, металлургическая промышленность, здравоохранение, наука, транспорт. То есть, связь, в данном случае, это один из элементов всей структуры, которая отнесена к объектам КИИ.

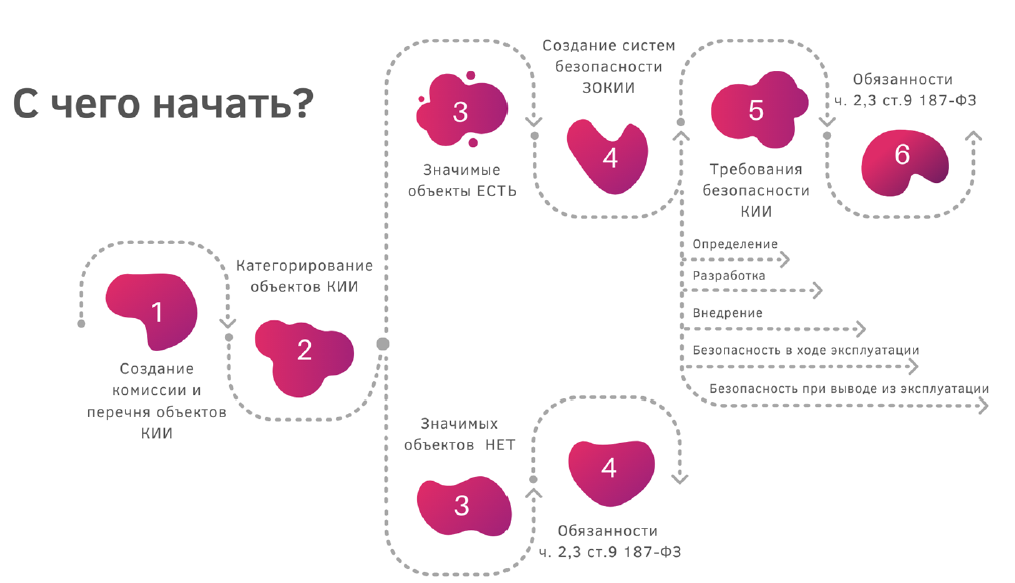

Если мы кратко рассмотрим базовые шаги, с чего нужно начинать оператору: есть три отдельных этапа, которые понятны и просты, и мы сейчас как минимум два их них сейчас рассмотрим.

Все начинается с создания комиссии и перечня объектов, затем проходит этап категорирования, независимо от того, является ли объект значимым или нет. По сути, оператор определяет сначала объект, а потом уже категорирует его, присваивая определенный уровень значимости, либо решает, что это не значимый объект.

После того, как определены значимые объекты, создается система безопасности значимых объектов, и формируются определенные требования по этой безопасности. То есть, разработка, внедрение, эксплуатация и информирование ФСТЭК, и информирование органов о тех атаках, которые проявляются. Это система, которую, в итоге, оператор должен и защитить, и участвовать в процессе государственного мониторинга всех атак, которые происходят в стране.

Если мы будем рассматривать этапность вопроса, то есть первый простой момент, связанный с созданием комиссии, которая затем определяет перечень объектов, подлежащих категорированию, и в течение пяти дней вы должны направить этот перечень во ФСТЭК.

После этого в течение календарного года вы должны категорировать свои объекты КИИ, и по результату сформировать акт категорирования, который так же представляется в ФСТЭК. И если говорить о законодательной базе, буквально 18 мая Госдума одобрила в третьем чтении изменения в КОАПП, и на следующий день Совет Федерации принял эти изменения.

Соответственно, мы рекомендовали для участников Ассоциации оперативно подготовить документы для того, чтобы отправить их во ФСТЭК. Тогда у вас появится год, и даже если к вам приходят надзорные органы, то вы находитесь на некой рабочей стадии взаимодействия, то есть, вы не проигнорировали этот процесс, а он у вас запущен, находится в работе. И у вас есть год, чтобы более детально и серьезно разобраться в этой теме.

Итак, первый этап – это создание комиссии. У нас есть некий рекомендованный перечень, кто должен быть участником комиссии. Мы обозначили, что, скорее всего, это будет руководитель компании; главный инженер или технический директор, который понимает в технике; системный администратор сети, который разбирается в информационных системах компании; инженер головной станции, отвечающий за телевизионную часть. Также туда должен войти юрист либо человек, курирующий юридические вопросы, поскольку там есть много юридических нюансов. Всем компаниям придется пройти обучение, направить на специальные курсы представителей компании, чтобы они получили корочки и понимали те требования, которые предъявляются к объектам КИИ. Также в комиссию должен войти экономист или бухгалтер, поскольку там есть определенные части экономического обоснования – нужно будет рассчитать, насколько отключение связи повлияет на экономику. Такое требование есть, поэтому нужно привлечь соответствующего специалиста. И еще привлекается кто-то из абонотдела, руководитель или сотрудник, отвечающий за политику по документообороту внутри предприятия.

Комиссия формирует Положение о комиссии, формирует перечень объектов. Мы рекомендуем стараться не конкретизировать эти объекты, а максимально их обобщать. Например, билинг – желательно без конкретики, чтобы у вас была возможность с этим дополнительно работать. В конце концов, если ФСТЭК не устроят эти моменты, вы всегда сможете подать на уточнение.

И вот вы направляете все документы во ФСТЭК, они в рамках Ассоциации проработаны, у нас есть рекомендации для участников. Для большинства все было просто: ребята просто заполнили все данные, взяли основу и направили их, запустили эту процедуру.

Есть разные подходы, и мы не говорим, что тот подход, который есть у нас, является единственно правильным или идеальным. Мы представляем некое видение, точку зрения Ассоциации.

Если мы рассмотрим Постановление №452, где были внесены ключевые изменения, там была установлена дата для государственных органов и учреждений для формирования перечня объектов КИИ – 1 сентября 2019 года. То есть, все государственные структуры до 1 сентября 2019 года все это уже сделали. И та спешка с изменениями в КОАПП как раз связана с тем, что многие коммерческие предприятия проигнорировали этот момент. И в этом Постановлении для юридических лиц, в том числе для операторов связи, эта дата выступает в качестве рекомендованной. То есть, формально это обязательство четко не прописано, но при этом, если мы рассмотрим те изменения, которые вошли в КОАПП, они вполне конкретны: это изменения, в которых фигурируют различные статьи, в частности, непредоставление или нарушение сроков представления сведений о результатах присвоения объекту критической информационной инфраструктуры одной из категорий.

То есть, по сути, непредоставление перечня – это автоматически статья 19/715 со штрафами для должностных лиц и для юридического лица.

Часть операторов нашей Ассоциации сказали: "Мы пока не будем подавать данные во ФСЭК, пока понаблюдаем. Если придут, мы будем, возможно, на юридическом уровне оспаривать вопрос: нас обязали, или это рекомендованная тема?" Кто-то из операторов решил: "Мы сформируем пакет документов, он у нас будет лежать готовый. Как только придут с проверкой, мы покажем, что у нас все готово, но мы пока не подали сведения во ФСЭК".

Как поведут себя суды при рассмотрении данного вопроса, насколько они этот характер рекомендации будут рассматривать как требование, и вообще тот факт, что еще в 2019 году операторы должны были предпринять хоть какие-то действия, но их не совершили, мы узнаем только на практике. Оператор вправе сам решать, готов он подаваться, или не готов.

Если на первом этапе ваша задача была создать комиссию, Положение и отправить данные, то на втором этапе вы уже переходите к вопросу категорирования. Чтобы провести это категорирование, у вас должен быть перечень объектов, составлен перечень актуальных угроз безопасности, акт обследования и категорирования и заключение о наличии критических процессов.

У ФСТЭК очень много рекомендаций, они достаточно абстрактны. Те, кто совсем не в курсе, можете щелкнуть, это перечень того, на что опирается, а вот план мероприятий комиссии. Если в целом оценить, то это оценка архитектуры сети, изучение схемы работы кол-центра и администрирования самой сети, это оценка последствий инцидентов, привязка к территории, возможные действия нарушителей, которые могут привести к негативным последствиям, это угрозы безопасности, существующие меры безопасности – то есть, с одной стороны, понятные вещи, с другой стороны, достаточно абстрактные, их можно трактовать очень по-разному, и только сложившаяся практика будет показывать, насколько видение оператора совпадает с видением регулятора.

Здесь мы видим важную роль Ассоциации, поскольку мы можем рекомендовать операторам пакет документов, и есть возможность мониторить то, какую обратную связь дают разные местные органы в различных регионах, какие дополнительные требования, запросы, уточнения, чтобы мы могли оперативно корректировать для всех других участников эти исходные данные.

И не важно, какова значимость вашего объекта – даже если он не значимый, вы в любом случае его включаете в перечень. Более того, мы даже рекомендуем вам набирать как можно больше не значимых объектов, чтобы ваш перечень был большой, но вы должны понимать, что вы большинство из них потом обозначите как не значимые.

Есть тема, связанная с категорией: то есть, если у оператора менее трех тысяч абонентов, то, соответственно, он не подпадает под одну из категорий. Если у вас более одного миллиона абонентов – это переход на следующий уровень категорий, и там принципиально меняются требования. Большинство региональных операторов находятся в этой зоне.

Есть еще один момент: хоть нас осталось не так много, но "чистых" кабельщиков, которые не занимаются интернетом, для них мы рекомендуем при подаче информации сообщить, что у них все важные объекты, управляющие сетью и информационными системами, без выхода в интернет. То есть, нужно обозначить, что да, мы формально субъект КИИ, но у нас нет объектов КИИ, и таким образом решить этот вопрос. Мы тоже готовили определенные рекомендательные письма, кто-то из операторов этой частью воспользовался.

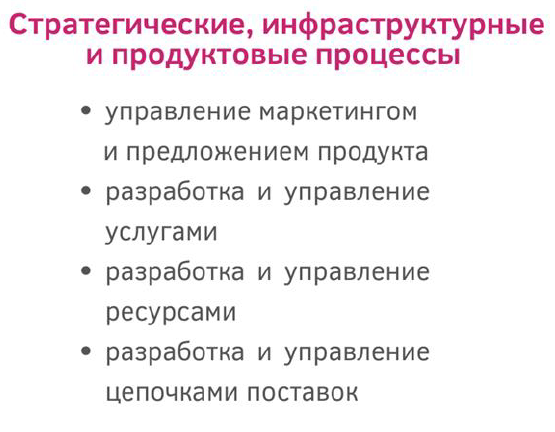

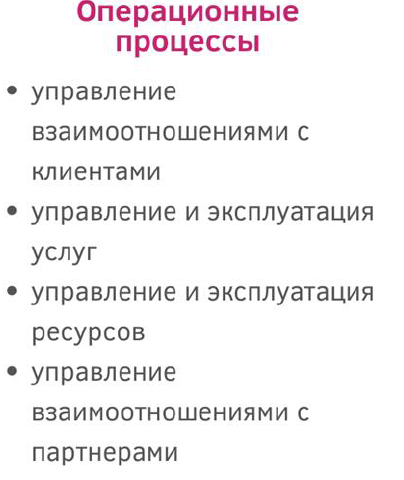

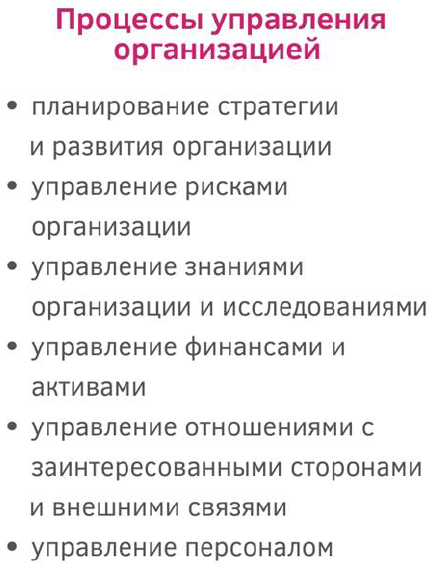

На этом слайде типовые процессы, рекомендованные со стороны ФСТЭК, у операторов есть возможность их изучить и спроецировать на себя те или иные моменты, связанные с операционными процессами, со стратегией, с управлением компанией.

Типовые процессы, рекомендованные ФСТЭК

Есть один важный момент, пусть и слегка спорный: Дмитрий Галушко [генеральный директор компании "ОрдерКом", его доклад будет опубликован чуть позднее] периодически дискутировал на эту тему. Сети связи сами по себе – это не объект КИИ. Есть три типа таких объектов: информационные системы, АСУ и инфо-телекоммуникационные сети. И когда мы рассматриваем сети связи – это не объект КИИ. Объектом КИИ являются те информационные сети, которые управляют самими сетями.

То есть, у вас есть информационная система, которая участвует в процессе управления, и если она подвергнется атаке, то оборудование перестанет работать. И вот она как раз является объектом КИИ, а сами сети и само "железо" не относятся к КИИ. Это важный момент.

Здесь перечень всех документов, можете зафиксировать, чтобы потом вы могли их скачать.

Есть третий этап, на наш взгляд, самый сложный. Одно дело – составить перечень и его категорировать, а в дальнейшем мы должны определить требования по безопасности, должны понять, как мы должны защищать все эти объекты. Мы должны обучить специалистов, которые уже по этим методикам будут формировать взаимоотношения. То есть, мы должны научиться защищать наши объекты КИИ, научиться правильно взаимодействовать с регулятором по информированию об атаках. Ведь если оператор имеет значимые объекты, и при этом нет никакого информирования о том, что у него происходят эти атаки – это привлечение внимания к себе, и в любом случае, должно быть определенное взаимодействие. И, наверное, именно этот третий этап, самый сложный, потребует достаточно глубокой проработки и мониторинга, насколько регулятора будут устраивать подходы и методология, с которой оператор подойдет к этому вопросу.

У меня все, спасибо за внимание!

Вопросы из зала

Вопрос: Скажите, чем чревато неисполнение этих требований? Какого размера будет неотвратимое наказание?

Олег Грищенко: Там есть четыре ключевых момента: если вы не прокатегорировали, если вы не сообщаете, то, как правило, в среднем штрафы от десяти до пятидесяти тысяч для должностных лиц. Если мы говорим о компании, то по каким-то нарушениям это штраф от пятидесяти до ста тысяч, самый большой штраф до пятисот тысяч рублей.

И, более того, по каждой статье, если оператор совсем не занимается вопросом, ему могут предъявлять многие моменты. Если всплывают какие-то вещи, связанные, скажем, с воровством данных абонентов, и это было обнаружено при проверке, а у оператора нет методологии защиты своих данных при работе с персональными данными и защиты своих объектов КИИ, то, соответственно, оператор уже автоматически подпадает под статью закона.

Вопрос: Будем ли мы относить к своим КИИ СОРМ и ТСПУ?

Олег Грищенко: В том перечне, который мы рекомендуем, мы его не заявляем. Считаем, что оператор, устанавливая СОРМ, не управляет им и не совсем ответственен за него с точки зрения взаимодействия с ним. Поэтому мы рекомендуем пока их не заявлять, а как отнесется регулятор к этому вопросу – посмотрим. Мы сейчас не имеем нормальной статистики отношения регулятора к данному вопросу, и только практика покажет результат.

Вопрос на ту же тему: арендованный СОРМ, платежные системы. Думаю, нужно будет запросить и уточнить последствия.

Олег Грищенко: Или пока подаваться с нашими текущими перечнями, не указывая, и ждать, когда регулятор сформулирует требования. Какой из этих вариантов лучше – посмотрим.

Вопрос: Олег, когда Вы говорили про три тысячи абонентов, понятно, что это критическая инфраструктура. В Постановлении №128, которое изменено, написано "прекращение услуг связи". Есть оператор связи, он оказывает услуги интернет, параллельно пользователь получает мобильный интернет, поэтому критичности процесса в данном случае нет. Вы считаете наличие трех тысяч эксклюзивных абонентов? Например, Сибирь, где есть только этот оператор и больше никого? Тут процесс, безусловно, критический. Как тут считается?

Олег Грищенко: Могу высказать свою точку зрения, а потом жизнь покажет. На наш взгляд, ФСТЭК будет подходить к этому вопросу формально: есть оператор, у него есть угроза отключения трех тысяч абонентов, или нет такой угрозы. И рассматривать, есть ли у этого оператора какие-то альтернативные варианты, наверняка никто не будет.

Есть еще один важный момент, который я хотел бы уточнить: допустим, внутри нашей Ассоциации есть крупные игроки, которые стали заниматься вопросом КИИ, и они нашли в этом для себя серьезные важные моменты, то есть, они подошли системно к вещам, которыми до этого не занимались. Они обнаружили свои слабые места, по-другому взглянули на характер той безопасности, который был у компании, и они подошли к вопросу не формально, а сформировали у себя двадцать пять объектов КИИ, некоторые из их мы точно не включаем в перечень. Они для себя определили: "Это нам важно, у нас эта система есть, мы хотим четко для себя разобраться, каким образом она защищена, какими средствами, кто ответственный и так далее". То есть, они под это дело всерьез прокачали уровень безопасности компании – есть такая практика, такой серьезный подход.

Реплика

Николай Поляков, "Северное Подмосковье", оператор связи: Хочу поделиться опытом: в прошлом году у нас была проверка по этому поводу. Пришла прокуратура с проверкой по КИИ, проверяли все сети, все серверы чисто на "физику": закрыто ли, открыто, какой доступ, контроль доступа, доступ по пальцу, журналы доступа, есть ли кабельный журнал на сети, как обслуживается сеть. Вот вы говорили, что вроде бы она не входит, а они проверяли кабельную сеть, кабельный журнал, реализовано ли автоматическое пожаротушение, есть ли вообще пожаротушение, есть ли решетки на окнах в серверной и так далее. В то же время, по этой вот методике и по документам вообще не проверяли. У меня создалось такое впечатление, что они сами не понимают, что проверяют. Просто стандартно пришли: "Покажите то, что мы знаем". Конечно, нашли кучу недостатков, больше интерьерных: там бирочки нет, тут инструкцию нужно подкрутить, договор не такой, и так далее.

Что касается самой методики и проверки именно безопасности – это совсем было опущено вниз. Это все было в 2020 году. Недостатки мы устранили, штрафа не было.

Олег Грищенко: Спасибо! Мы от прокуратуры видели несколько обращений в разных регионах, прошла некая волна, когда в КОАПП не было в принципе вопросов, связанных со штрафами по данной тематике, и они пытались хоть как-то заставить операторов обратить внимание на эту тему. Прокуратура действительно не знала, как проверять, этот орган не понимает в данном вопросе, и все-таки с появлением реальных изменений в КОАПП, мы предполагаем, что проверять будут специалисты, которые будут опираться на более правильные подходы к этому вопросу. Прокуратуре просто пришла какая-то разнарядка, и они ее отрабатывают. Они как понимали, то и спрашивали, и формально выполнили задачу. В дальнейшем мы рассчитываем, что ФСТЭК будет все-таки более профессионально подходить к этому вопросу, и наша задача, в том числе, отстаивать определенные моменты.

Одной из угроз является ситуация, связанная с физическим уничтожением сервера, на котором находится информационная система. Возможно, этот момент нужно будет отдельно рассматривать, но, повторюсь, мы, наверное, только через год сможем понять, как регулятор подходит к этому вопросу.

Они сейчас, в любом случае, нарабатывают для себя методику проверки на базе госорганов, у которых более жесткий подход, и, скорее всего, у них будет какое-то свое видение, к которому нам надо будет быть готовыми.

Почитайте по теме также другие доклады операторской секции форума CSTB:

- Михаил Дёмин о нуждающихся в господдержке сегмента отрасли

- Алексей Леонтьев об отношениях с управляющими компаниями

- Дмитрий Галушко о самозащите и правах операторов

- Алексей Амелькин о правовом нигилизме госорганов власти

- Елена Гаврикова о проблемах работы операторов с каналами

P.S. В настоящий момент уже ведется работа по формированию программы форума CSTB-2022, который, как ожидается, пройдет в традиционное время – в феврале, но в совершенно новом, нетрадиционном формате, о котором мы сможем рассказать позднее. Но останется главное – актуальные секции и круглые столы, дискуссии и дебаты. Если у вас есть интересная тема и вы хотели бы выступить на этом мероприятии, заявку .Подробнее: https://www.cableman.ru/article/po-sledam-cstb-mikhail-demin-o-nuzhdayushchikhsya-v-gospodderzhke-segmenta-otrasli

- Войдите или зарегистрируйтесь, чтобы оставлять комментарии